ビジネス用メールのセキュリティ事項

ビジネス用メールのセキュリティ事項

外部からの攻撃からのレガシーメールと、スパム対策、アンチウイルス、メールコンテンツ暗号化、委任と承認、予期しない失敗によるコンティンジェンシープランからのレガシーメールを実装して実施します。BROCENT電子メールセキュリティソリューションは、コスト効率の高いソリューションを提供します,それはあなたが行くように支払います

電子メール セキュリティでは、悪意のある脅威が受信した電子メールを検査し、メールボックス、データ、ユーザー、組織をサイバーセキュリティ攻撃やスキームから保護するために、受信メールを検査します。クラウドやハイブリッドメールプラットフォームに移行する企業が増えるにつれて、クラウドメールのセキュリティはますます重要になっています。Cisco E メール セキュリティの階層型防御は、E メール セキュリティのベスト プラクティスを組み込んだ包括的な保護を提供します。

電子メールセキュリティとガバナンスに関する懸念

電子メールセキュリティとガバナンスに関する懸念

電子メールセキュリティの仕組み

電子メールセキュリティの仕組み

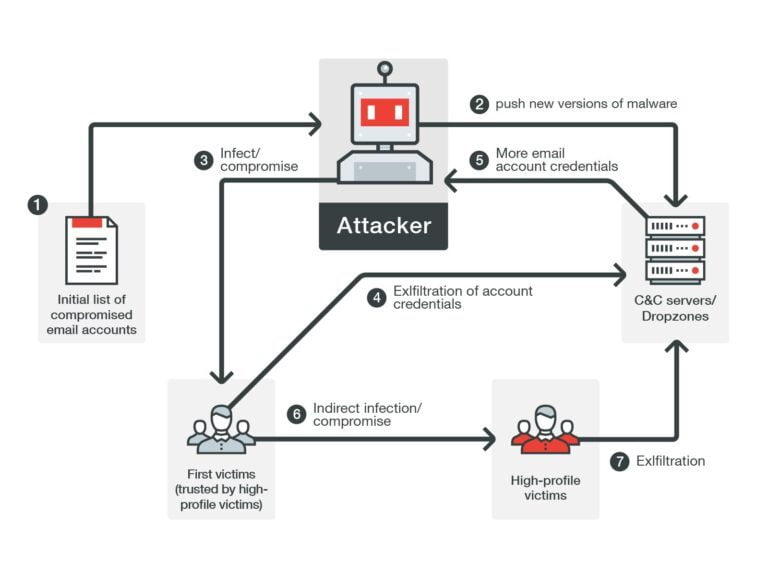

電子メール アカウントは、フィッシング攻撃を使用する攻撃者によって侵害され、電子メール通信がサイバー犯罪者にさらされる可能性があります。電子メール メッセージと添付ファイルは、電子メール ネットワークを介して送信される間に傍受されることもあります。デフォルトでは、電子メールサーバーから受信者に送信されるメールは暗号化されません。これは、ハッカーがこのデータを侵害できる場合、電子メールと添付ファイルを読み取ることができることを意味します。

ただし、メールが暗号化されると、メールの内容がスクランブルされるため、意図した受信者だけがアクセスできるようになります。暗号化が機能し、重要な方法、および組織が電子メール暗号化を実装する最も簡単な方法を確認します。

ランサムウェアとビジネスへの影響

ランサムウェアとビジネスへの影響

ランサムウェアは、身代金が支払われない限り、被害者のデータを公開したり、アクセスを永久にブロックしたりする恐れのあるcryptovirologyのマルウェアの一種です。

多くの場合、被害者は一定の時間内にサイバー犯罪者に支払うか、アクセスを永遠に失うリスクがあります。また、マルウェア攻撃はサイバー泥棒によって展開されることが多いため、身代金を支払うことはアクセスが回復することを保証するものではありません。

ランサムウェアは、あなたの個人的なファイルを人質にして、あなたの文書、写真、財務情報からあなたを守ります。これらのファイルはコンピュータ上に残っていますが、マルウェアがデバイスを暗号化し、コンピュータやモバイルデバイスに保存されているデータにアクセスできません。

- 暗号マルウェア.この形式のランサムウェアは、ファイル、フォルダ、ハードドライブなどを暗号化するため、多くの損害を引き起こす可能性があります。最も身近な例の1つは、破壊的な2017 WannaCryランサムウェア攻撃です。これは、Windows OSを実行し、世界中の企業ネットワーク内に広がっていた世界中の何千ものコンピュータシステムをターゲットにしていました。被害者は、彼らのデータを取得するためにビットコインで身代金を支払うように求められました。

- ロッカー.ロッカーランサムウェアは、あなたのコンピュータやデバイスから完全にあなたをロックアウトするためにあなたのオペレーティングシステムに感染することで知られています, それはあなたのファイルやアプリケーションのいずれかにアクセスすることが不可能になります.この種のランサムウェアは、ほとんどの場合、Androidベースです。

- スケアウェア.Scareware は、ウイルス対策やクリーニング ツールのように動作する偽のソフトウェアです。.Scarewareは、多くの場合、問題を解決するためにお金を要求し、コンピュータ上の問題を発見したと主張しています。いくつかのタイプのスケアウェアは、コンピュータをロックします。迷惑なアラートやポップアップメッセージで画面をあふれさせた人もいます。

- ドックスウェア.一般的にリークウェアや強要器と呼ばれるdoxwareは、身代金を支払わない場合、盗まれた情報をオンラインで公開すると脅します。機密性の高いファイルや個人的な写真をコンピュータに保存する人が増えるにつれて、ファイルが乗っ取られたときにパニックに陥って身代金を支払う人がいるのは理解できます。

- RaaS.それ以外の場合は「サービスとしてのランサムウェア」と呼ばれ、RaaSはハッカーによって匿名でホストされているマルウェアの一種です。これらのサイバー犯罪者は、ランサムウェアの配布や支払いの回収から、復号化者(データアクセスを復元するソフトウェア)の管理まで、身代金の削減と引き換えにすべてを処理します。

- マックランサムウェア.Macオペレーティングシステムは、2016年に最初のランサムウェアによって浸透しました。KeRangerとして知られているこの悪意のあるソフトウェアは、起動後に被害者のファイルを暗号化することができたTransmissionと呼ばれるアプリを通じてAppleユーザーシステムに感染しました。

- モバイル デバイス上のランサムウェア.ランサムウェアは2014年にモバイルデバイスに大規模な侵入を開始しました。何が起こりますか?モバイルランサムウェアは、多くの場合、悪意のあるアプリを介して配信されます, それは違法行為のためにロックされていることを示すメッセージをデバイスに残します.

Source from MIMECAST

電子メールの内部侵害を防止する

電子メールの内部侵害を防止する

内部の電子メールの脅威は、侵害された電子メール アカウント、悪意のある従業員、または人為的ミスの意図しない結果に起因する可能性があります。また、100%の効果的な電子メールセキュリティ制御はありません。したがって、内部の電子メールを継続的に監視して、ゲートウェイが検出できない脅威 (電子メール アカウントの引き継ぎなど) や配信後に検出された新しい脅威を検出することが不可欠です。電子メールセキュリティサービスは、脅威を検出、封じ込め、自動的に修復するために、電子メール境界内に展開され、内部サイバー脅威からの保護が完了します。

MAIN FEATURES OF EMAIL SECURITY

Data Encryption

Offers a number of encryption features. It is fully integrated with a cloud-based email encryption service for outbound email. Email that matches policy or is marked for encryption via the Outlook Add-in is sent securely via TLS to the Message Center, that uses AES with 256-bit keys to encrypt email.

The data encryption solution can be setup to on-premise solution and cloud based email system

Spam and Virus Pre-filtering

The Email Security Gateway is integrated with a cloud-based service that pre-filters email before delivery to the onsite Email Security Gateway. The Cloud Protection Layer is continuously updated with definitions in real time. The Cloud Protection Layer ensures that an organization’s email security infrastructure scales with the increasing growth in email volume, attachment sizes, and the organization as a whole.

Spam Protection

The Email Security Gateway leverages to identify email from known spammers and determine whether domains embedded in email lead to known spam or malware domains. Its industry-leading techniques protect against attempts to embed text inside images with the intent of hiding content from traditional spam filters.

Advanced Threat Protection

Advanced Threat Protection (ATP) combines behavioral, heuristic, and sandboxing technologies to protect against zero hour and targeted attacks. ATP automatically scans email attachments in real-time; suspicious attachments are detonated in a sandbox environment to observe behavior. In addition to blocking the attachment, the results are integrated into the Real Time Intelligence System providing protection for all other customers.

Inbound Email Security

protecting against inbound malware, spam, phishing, and Denial of Service attacks ensures that business productivity isn’t impacted by attacks through the email system

Outbound Email Security

Email is a critical vehicle in today’s business world, therefore a failure of the email server can significantly limit business operations. With the Cloud Protection Layer, bundled free of charge with the Barracuda Email Security Gateway, email is spooled for up to 96 hours, with an option to re-direct traffic to a secondary server.

Outbound Email Filtering

Outbound filtering prevents organizations from being put on spam block lists and prevents sensitive email data from leaving the organization. Employees can inadvertently cause internal systems to become a source for botnet spam. By using a subset of its defense layers, the Email Security Gateway’s outbound filtering stops outbound spam and viruses. It also lets administrators enforce content polices for data loss prevention (DLP) and meet other content standards in outgoing email.

Simplify email security

Simple and easy to deploy configurations on the Email Security Gateway guarantee that customized email protection is in place in a matter of minutes. Cloud-based centralized management enhances day-to-day workflow and is included with no additional fees.

Email Spooling

The Email Security Gateway ensures that email can still be delivered even during email server failures or loss of connectivity. In the event of on-premises disruptions, email can be spooled in the Cloud Protection Layer (CPL) for up to 96 hours. An alternate destination can also be specified if delivery to the primary destination fails.

During email server outages, the email for all mail servers is visible through the Cloud Protection Layer. From the message log, administrators can see the status of all spooled emails and whether email has been re-delivered

Stop threat before reaching the network

Offload CPU-intensive tasks like antivirus and DDoS filtering to the cloud reduces the processing load on the appliance and to ensure that threats never reach the network perimeter.

Enhance End User IT Security

- Email service plays unique and critical important role in business operation. More business are moving to Office 365 to have the enhanced email service experience. However, customer still worries about those virus, spam and other sorts of threats embedded in the email message, that irreversibly threats the business continuity.

- We also received the worse news from some new customers, they need professional IT service to address the Ransomware issue , and apparently it has encrypted all those files on the individual computer and the file servers. There is big chance that such threats come from USB, Email and internet surfing & download.

- With evolvement towards to the cloud computing era, the tradition IT infrastructure and security protection scheme is getting less efficient, that causes large proportion of mobile users' computer and business data exposed to the internet. And security issues can not be identified and addressed timely.

- BROCENT supports customer to design and implement the cloud based security architecture to protect End User and LAN users from complex security threats, that covers -

- Email security gateway to filter the email content and have critical business message encrypted;

- End user cloud antivirus to make user antivirus scanning engine and definition updated in compliance;

- URL control to safeguard end users' computer from malicious attack by visiting dangerous website;